Desde el Lunes pasado hemos implementado nuestros firewall de aplicación para nuestros servidores web de alojamiento administrado. De esta forma, nuestros clientes que tengan servicios web administrados con nosotros estarán protegidos con esta nueva funcionalidad.

Muchas organizaciones ofrecen una aplicación web. Sea este su sitio web o alguna aplicación web desarrollada en casa o comprada. De cualquier forma, las aplicaciones web a menudo forman parte del negocio y, como parte de eso, las amenazas a la seguridad de las aplicaciones son una realidad.

Según un Informe de Verizon Data Breach Investigations 2015, los cibercriminales están atacando las aplicaciones web más que cualquier otro actor de amenazas. Aún más aterrador, estos tipos malos ahora usan las aplicaciones web como un trampolín para atacar a otras empresas: las empresas con las que se asocian y con las que hacen negocios, así como a sus clientes. Lo que esto significa es que incluso si una aplicación web no contiene datos confidenciales, vale la pena asegurarla mediante un firewall de aplicaciones web.

Las implementaciones en la nube son excelentes cuando los servicios que una empresa desea proteger no están alojados en las instalaciones que controla. Un WAF integrado viviría dentro de la propia aplicación o en la infraestructura de TI junto con la aplicación. Además del método de implementación, comprender cómo maneja WAF los ataques, cómo registra los datos y cómo se gestiona contribuirá en gran medida a ayudar a una organización a realizar su selección.

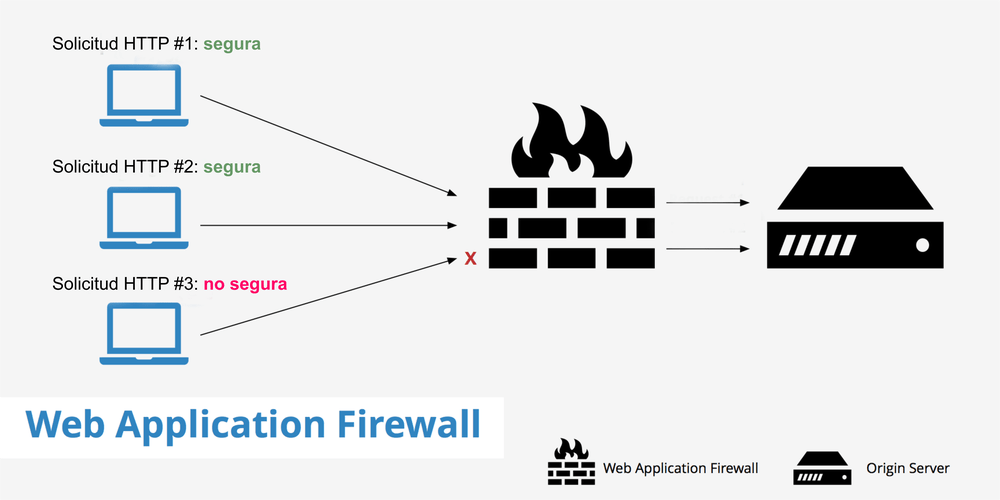

Que es un Firewall de Aplicación Web o WAF?

Un WAF (Web Application Firewall) es un dispositivo hardware o software que permite proteger los servidores de aplicaciones web de determinados ataques específicos en Internet. Básicamente nos permite evitar los siguientes ataques:

- Cross-site scripting consiste en la inclusión de código malicioso en el cliente que consulta el servidor web.

- SQL injection consiste en introducir código SQL que vulnere la Base de Datos del servidor.

- Denial-of-service consiste en que el servidor de aplicación sea incapaz de servir peticiones correctas de usuarios.

Que es mod_security?

Mod_security es un WAF un juego de herramientas de nivel empresarial frente a la comunidad de seguridad de aplicaciones web. Esto significa que sus opciones de implementación son ilimitadas y adecuadas para aplicaciones web de cualquier tamaño.

De código abierto, mod_security ofrece gran flexibilidad y escalabilidad para una organización que tenga la habilidad para implementarlo. mod_security puede hacer casi cualquier cosa requerida de un WAF, como las reglas de lógica de negocios, además de aplicaciones altamente exclusivas, pero requiere una cantidad de experiencia en seguridad interna o interna. Esto se debe principalmente a que la aplicación puede necesitar cambios de código para que el WAF funcione correctamente.

Que es OWASP?

El Proyecto de seguridad de aplicaciones web abiertas (OWASP) es un grupo sin fines de lucro que ayuda a las organizaciones a desarrollar, comprar y mantener aplicaciones de software confiables.

OWASP busca educar a desarrolladores, diseñadores, arquitectos y dueños de negocios sobre los riesgos asociados con las vulnerabilidades de seguridad de aplicaciones Web más comunes. OWASP, que admite productos de seguridad comercial y de código abierto, se ha convertido en un foro en el que los profesionales de la tecnología de la información pueden establecer contactos y desarrollar su experiencia. La organización publica una popular lista de los Top Ten que explica los fallos de seguridad más peligrosos de la aplicación web y brinda recomendaciones para enfrentar esos defectos.

Las herramientas de OWASP y los proyectos de bibliotecas de documentos y códigos están organizados en tres categorías, herramientas y documentos que pueden usarse para encontrar fallas, herramientas y documentos relacionados con la seguridad y la implementación que pueden utilizarse para proteger contra el diseño relacionado con la seguridad y las fallas y herramientas de implementación y documentos que se pueden usar para agregar actividades relacionadas con la seguridad en la administración del ciclo de vida de la aplicación.

Deja una respuesta